بالنسبة إلى "Android" ، فإن ما يمكنهم فعله هو ما يلزم لعملهم الصحيح.

العصر الرقمي

تتطور تقنيات الكمبيوتر والتقنيات الرقمية كل عام بسرعة أكبر. ما بدا وكأنه خيال علمي قبل بضع سنوات فقط أصبح حقيقة. وخير مثال على ذلك هو الواقع الافتراضي.

الهواتف الذكية وأجهزة الكمبيوتر والأجهزة اللوحية وأجهزة الكمبيوتر المحمولة - الآن لن تفاجئ أي شخص بهذا. لقد نشأ جيل كامل أصبحت هذه الأجهزة مألوفة بالنسبة له ، ولم يعد الكثيرون يتخيلون حياتهم بدونها. على الرغم من أن الجيل الأكبر يتذكر الأيام التي كانت فيها الهواتف المحمولة بحجم الطوب.

والهواتف الذكية الحديثة ليست عبثًا تسمى "الكمبيوتر المتصل" ، حيث لم تعد المكالمات الصوتية هي الغرض الرئيسي منها منذ فترة طويلة. لعب نظام التشغيل Android ، الذي تبلغ حصته السوقية في الأجهزة المحمولة حوالي 60٪ ، دورًا كبيرًا في ذلك. يسمح لك بتطوير أي برنامج تقريبًا والاستفادة القصوى من "أجهزة" الجهاز. وليس من المستغرب أن تزداد قائمة أدوات القرصنة المختلفة لهذا النظام كل عام. إذن ما هي برامج الهاكر للأندرويد؟ في هذا سوف نفهم.

قانون

قبل وصف البرامج وإمكانياتها ، تجدر الإشارة إلى أنه يمكن استخدامها لأغراض إعلامية فقط وفقط على الشبكات اللاسلكية الشخصية أو الأجهزة الأخرى التي تخص المستخدم مباشرة. وبخلاف ذلك ، فإن بعض التلاعبات بها تندرج تحت القانون الإداري أو حتى القانون الجنائي. ببساطة ، استخدمها فقط في المنزل أو مع الأصدقاء بموافقتهم. إذن ما هي برامج الهاكرز لـ "Android" الموجودة؟

جذر

تذكر أنه إذا قررت تحويل هاتفك الذكي أو جهازك اللوحي إلى جهاز يمكنك من خلاله خداع أصدقائك أو ، من أجل الاهتمام ، تحقق من شبكاتك اللاسلكية بحثًا عن نقاط الضعف ، فعليك استخدام جهاز الجذر. بدونها ، لن تعمل معظم البرامج من القائمة أدناه ببساطة.

الآن دعنا نحلل أكثر برامج الهاكرز شيوعًا لنظام Android ، نظرًا لوجود الكثير من هذه البرامج.

DroidSheep

في وقت من الأوقات ، أحدثت هذه الأداة البسيطة الكثير من الضجيج وكانت شائعة جدًا بين هؤلاء الأشخاص المهتمين بأمن المعلومات. ومع ذلك ، مثل المهاجمين.

معنى هذا البرنامج بسيط للغاية: فهو مصمم "لاختطاف" جلسات الويب واستعادتها في المتصفح المدمج. للقيام بذلك ، تحتاج إلى الاتصال بشبكة Wi-Fi وتشغيل DroidSheep وانتظر فقط. عندما يظهر العميل الذي استخدم التفويض في بعض الخدمات بدون تشفير ، سترى عنوان هذا الموقع وستكون قادرًا على الوصول إليه باستخدام بيانات تفويض "الضحية". عيب هذا البرنامج هو أنه لا يمكنك الحصول على كلمة المرور في شكلها النقي ، فقط ملفات تعريف الارتباط.

الآن دعونا نلقي نظرة على بقية برامج القرصنة المجانية لهاتف ذكي أو جهاز لوحي.

WiFiKill

هذا التطبيق رائع للنكات والمقالب. معناه أن البرنامج يقوم بمسح الاتصال الحالي بشبكة Wi-Fi ، وإذا كان هناك عملاء آخرون هناك ، فيمكنك ببساطة إيقاف تشغيلهم وتركهم بدون الإنترنت.

dSploit

يحتوي هذا البرنامج على مجموعة واسعة من الميزات وهو مثالي أيضًا للمزح مع الأصدقاء أو التجارب. إذا كانت هناك أجهزة أخرى على الشبكة ، سواء كانت أجهزة كمبيوتر أو هواتف أو أجهزة لوحية ، فيمكنك استخدام dSploit للقيام بما يلي:

- اعتراض ملفات تعريف الارتباط مع استعادة جلسة شخص آخر في المتصفح.

- إعادة توجيه كل حركة المرور إلى العناوين المحددة.

- افصل العملاء عن الشبكة.

- استبدل جميع الصور أو مقاطع الفيديو بأخرى محددة مسبقًا.

- اعتراض كلمات المرور للعديد من البروتوكولات الشائعة ، إلخ.

وهذه ليست قائمة الاحتمالات الكاملة.

مصادر

ولكن أين تجد برامج قرصنة مشابهة للقرصنة؟ نظرًا لحقيقة أنه يمكن للمهاجمين استخدامها ، فلا توجد مثل هذه التطبيقات في المتاجر الرسمية ، ولكن لكل برنامج موقع الويب الخاص به حيث يمكنك تنزيل أحدث إصدار مع إرشادات مفصلة.

هذه الأداة ، كما يدعي المطور ، يمكن أن تكون مفيدة عندما تكون الشبكة اللاسلكية مليئة بالعملاء الذين يستخدمون القناة بأكملها ، وفي هذه اللحظة تحتاج إلى اتصال جيد واتصال مستقر. يسمح لك WiFiKill بفصل العملاء عن الإنترنت بشكل انتقائي ووفقًا لمعيار معين (على سبيل المثال ، من الممكن أن تسخر من جميع Yabloko). يقوم البرنامج فقط بتنفيذ هجوم انتحال ARP ويعيد توجيه جميع العملاء إلى أنفسهم. هذه الخوارزمية بسيطة للغاية على أساس iptables. هذه هي لوحة التحكم الخاصة بـ الشبكات اللاسلكيةالطعام السريع.

تدقيق تطبيقات الويب:

منشئ استعلام HTTP

تعد معالجة طلبات HTTP من جهاز كمبيوتر أمرًا تافهًا ، فهناك عدد كبير من الأدوات المساعدة والمكونات الإضافية للمتصفح لهذا الغرض. في حالة الهاتف الذكي ، تكون الأمور أكثر تعقيدًا بعض الشيء. أرسل طلب HTTP مخصصًا مع المعلمات التي تحتاجها ، مثل ملف تعريف الارتباط المطلوب أو وكيل مستخدم معدل باستخدام HTTP Query Builder. سيتم عرض نتيجة الطلب في متصفح قياسي.

أندووسيد

ربما سمعت عن برنامج تعطل خادم الويب سيئ السمعة Slowloris. مبدأ عملها هو إنشاء وصيانة أكبر عدد من الاتصالات بخادم ويب بعيد ، وبالتالي منع العملاء الجدد من الاتصال به. لذلك ، AnDOSid هو نظير لـ Slowloris مباشرة في جهاز Android! سأخبرك بسر ، مائتي اتصال كافية لضمان التشغيل غير المستقر لكل موقع رابع يقوم بتشغيل خادم الويب Apache. وكل هذا - من هاتفك!

لا تقل شعبية نظام iOS بين مطوري أدوات الأمان. ولكن في حالة نظام Android ، كانت حقوق الجذر مطلوبة فقط لبعض التطبيقات ، فحينئذٍ يكون كسر الحماية مطلوبًا دائمًا على أجهزة Apple. لحسن الحظ ، حتى بالنسبة لأحدث برامج iDevice الثابتة ، هناك بالفعل أداة كسر حماية. إلى جانب الوصول الكامل ، يمكنك أيضًا الحصول على مدير تطبيق بديل ، Cydia ، والذي يحتوي بالفعل على العديد من الأدوات المساعدة.

العمل مع النظام:

موبايل تيرمينال

أول شيء تريد أن تبدأ به هو تثبيت الجهاز. لأسباب واضحة ، لم يتم تضمينه في التسليم القياسي لنظام التشغيل المحمول ، لكننا سنحتاجه لتشغيل أدوات وحدة التحكم ، والتي سنناقشها أكثر. أفضل تطبيق لمحاكي طرفي هو MobileTerminal - فهو يدعم العديد من المحطات الطرفية في وقت واحد ، وإيماءات من أجل التحكم (على سبيل المثال ، لنقل Control-C) ويثير الإعجاب عمومًا بتفكيره.

اعتراض البيانات:

بيرني وبيرني برو

الآن بعد أن أصبح لديك حق الوصول إلى وحدة التحكم ، يمكنك تجربة الأدوات المساعدة. لنبدأ مع Pirni ، التي دخلت التاريخ كشخص كامل لنظام iOS. لسوء الحظ ، لا يمكن تحويل وحدة Wi-Fi المحدودة المضمنة في الجهاز إلى الوضع المختلط المطلوب لاعتراض البيانات العادية. لذلك ، يتم استخدام انتحال ARP الكلاسيكي لاعتراض البيانات ، والتي يتم من خلالها تمرير كل حركة المرور عبر الجهاز نفسه. يتم تشغيل الإصدار القياسي من الأداة المساعدة من وحدة التحكم ، حيث ، بالإضافة إلى معلمات هجوم MITM ، يشار إلى اسم ملف PCAP ، حيث يتم تسجيل جميع حركات المرور. تحتوي الأداة على إصدار أكثر تقدمًا - Pirni Pro ، الذي يتميز بواجهة رسومية. علاوة على ذلك ، يمكنها تحليل حركة مرور HTTP على الفور وحتى سحب البيانات المثيرة للاهتمام تلقائيًا من هناك (على سبيل المثال ، عمليات تسجيل الدخول وكلمات المرور) ، باستخدام التعبيرات العادية المحددة في الإعدادات.

Ettercap-NG

من الصعب تصديق ذلك ، ولكن هذه الأداة الأكثر تعقيدًا لتنفيذ هجمات MITM كانت لا تزال تعمل على نظام التشغيل iOS. بعد عمل هائل ، اتضح أنه تم إنشاء منفذ متنقل كامل. لإنقاذ نفسك من الرقص حول التبعيات أثناء التجميع الذاتي ، من الأفضل تثبيت حزمة مبنية بالفعل باستخدام Cydia ، بعد إضافة theworm.altervista.org/cydia (مستودع TWRepo) كمصدر بيانات. تأتي المجموعة أيضًا مع الأداة المساعدة etterlog ، والتي تساعد على استخراج معلومات مفيدة متنوعة من تفريغ حركة المرور الذي تم جمعه (على سبيل المثال ، حسابات الوصول إلى FTP).

ماسحات الشبكة:

ما هو البرنامج الذي يستخدمه أي بنتستر في أي مكان في العالم ، بغض النظر عن الأهداف والغايات؟ الماسح الضوئي للشبكة. وفي حالة نظام التشغيل iOS ، سيكون هذا على الأرجح أقوى مجموعة أدوات Scany. بفضل مجموعة الأدوات المساعدة المضمنة ، يمكنك الحصول بسرعة على صورة مفصلة لأجهزة الشبكة ، وعلى سبيل المثال ، فتح المنافذ. بالإضافة إلى ذلك ، تتضمن الحزمة أدوات مساعدة لاختبار الشبكة مثل ping و traceroute و nslookup.

ومع ذلك ، يفضل الكثيرون Fing. الماسح الضوئي له وظائف بسيطة ومحدودة إلى حد ما ، لكنه يكفي تمامًا للتعرف الأول على الشبكة ، على سبيل المثال ، كافيتريا

تعرض النتائج معلومات حول الخدمات المتاحة على الأجهزة البعيدة وعناوين MAC وأسماء المضيفين المتصلة بالشبكة الممسوحة ضوئيًا.

يبدو أن الجميع نسوا شركة Nikto ، لكن لماذا؟ بعد كل شيء ، ماسح نقاط الضعف على الويب هذا ، المكتوب بلغة برمجة نصية (تحديدًا Perl) ، يمكنك تثبيته بسهولة من خلال Cydia. وهذا يعني أنه يمكنك تشغيله بسهولة على جهازك مكسور الحماية من الجهاز. سيسعد Nikto بتزويدك بمعلومات إضافية حول مورد الويب الذي تم اختباره. بالإضافة إلى ذلك ، يمكنك إضافة توقيعات البحث الخاصة بك إلى قاعدة بيانات المعرفة الخاصة بك بأيديكم.

البرنامج الأسطوري الذي يساعد الملايين من المتسللين حول العالم على "تذكر" كلمة المرور تم نقله إلى iOS. الآن ، مباشرة من iPhone ، من الممكن كسر كلمات المرور لخدمات مثل HTTP و FTP و TELNET و SSH و SMB و VNC و SMTP و POP3 وغيرها الكثير. صحيح ، من أجل هجوم أكثر فعالية ، من الأفضل تخزين قواميس جيدة للقوة الغاشمة.

أفضل تطبيقات القرصنة للأندرويد- أحد أكثر الاستعلامات بحثًا على Google.

في هذه الأيام ، يريد أي غريب الأطوار أن يحول نفسه هاتف Android الذكيفي جهاز مخترق حقيقي. ومع ذلك ، فإن معظم هؤلاء الأفراد ليس لديهم فكرة من أين يبدأون وما الذي يجب تثبيته بالضبط.

لذلك سنتحدث اليوم عن الأفضل أدوات القراصنةالمتوفرة على Android. يستخدم معظم المتسللين الموهوبين تطبيقات Android هذه لتحويل هواتفهم الذكية إلى ملفات آلة القراصنة تعمل بكامل طاقتها.

يعتقد الكثير من الناس أنه لا يمكن تنفيذ معظم مهام القرصنة إلا باستخدام حواسيب شخصية، ولكن التكنولوجيا لا تقف مكتوفة الأيدي ، ويمكن للهواتف الذكية اليوم أداء الوظائف نفسها تمامًا مثل جهاز الكمبيوتر الخاص بك. عادة ، يستخدم المتسللون ملفات

مخفية عن الضيوف

أسارع إلى إخبارك أن Android هو أيضًا نظام تشغيل قائم على Linux.

مجموعة من أفضل تطبيقات القرصنة لنظام Android:

بعد إجراء بعض الأبحاث ، قمنا هنا بتجميع أفضل تطبيقات القرصنة لنظام Android. حتى الآن لا تحتاج إلى تثبيت أي أنظمة تشغيل القرصنة الخاصةلجهاز الكمبيوتر الخاص بك ، يمكنك الآن ببساطة استخدام ما يلي أدوات الهاكر Android لتشغيل بعض المآثر من خلال هاتفك الذكي.

لذا قم بتنزيل تطبيقات android hack هذه وجربها بنفسك ، وتذكر دائمًا أنه يجب أن تكون متجذرًا على جهازك من أجل زيادة إمكانات هذا التطبيق أو ذاك.

لذلك سأقوم أولاً بإدراج تطبيقات اختراق Android المتوفرة على Playstore ثم الأدوات المتاحة من الموارد الخارجية الأخرى.

ملاحظة: المعلومات المقدمة للأغراض التعليمية فقط

التطبيقات أدناه للأغراض التعليمية فقط. لا تحاول استخدامها إذا كانت غير قانونية في بلدك. أيضًا ، يجب ألا تستخدم هذه التطبيقات لإلحاق الضرر بطرف ثالث أو الحصول على وصول غير مصرح به إلى حساب لا يخصك. يجب عليك استخدام هذا برمجةفقط لغرض التحقق من الأمان الخاص بك وتحليله. لا أتحمل ولا أتحمل أي مسؤولية عن أي أعمال غير قانونية قد يرتكبها الأشخاص الذين يستخدمون التطبيقات أدناه. قم باستخدامهم على ضمانك الشخصى.

1- أوربوت

أحتاج إلى تطبيق يضمن سرية هويتي وخصوصيتي على الإنترنت.

مخفية عن الضيوف

إنه تطبيق Android تم تطويره بواسطة Tor Project للخصوصية الكاملة وحرية العمل على الإنترنت. يسمح لك في جوهره بإخفاء عنوان IP الحقيقي الخاص بك عن طريق التنقل بين نظام الاتصال الخاص بك في الشبكات الموزعة لأجهزة شبكة الترحيل التي يديرها متطوعون حول العالم. يمنحك هذا التطبيق أيضًا القدرة على "Torify" كل حركات مرور TCP على جهاز Android الخاص بك (فقط على الأجهزة التي قمت بتسجيل الدخول إليها كمستخدم جذر). Orbot ليس فقط Tor نفسه ، ولكنه يحتوي أيضًا على LibEvent وخادم وكيل ويب خفيف الوزن - “Polipo”.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

2. Fing - أدوات الشبكة

مخفية عن الضيوف

أفضل ماسح ضوئي للشبكة مجاني تمامًا وسريع بجنون يمكنك استخدامه لاكتشاف الأجهزة المتصلة بأي شبكة Wi-Fi ، وعرض موقع هذه الأجهزة ، واكتشاف المتسللين ، وتقييم تهديدات أمان الشبكة ، واستكشاف مشكلات الشبكة ، وتحقيق أداء أفضل للشبكة . كل هذا يمكنك القيام به بمساعدة مجموعة من أدوات الشبكة التي تحظى بشعبية عالمية.

يحتوي هذا التطبيق على العديد من أدوات الشبكة المفيدة جدًا مثل Wi-Fi Scanner و Port Scanner و DNS Lookup و Service Tracking و Ping. كل ما سبق يجعل Fing أحد التطبيقات الأكثر أهمية على هاتفك الذكي.

مخفية عن الضيوف

أدوات

مطور:

مخفية عن الضيوف

مجاني

3. Hackcode

مخفية عن الضيوف

: مجموعة أدوات القرصنة وتطبيق للمخترقين والمتسللين المحترمين ومسؤولي تكنولوجيا المعلومات ومتخصصي الأمن السيبراني الذي يسمح لك بأداء مهام مختلفة مثل الاستطلاع ومسح الثغرات قيد التقدم وما إلى ذلك.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

4.SHDroid

مخفية عن الضيوف

إنه تطبيق لخادم SSH لنظام Android. سيسمح لك هذا التطبيق بالاتصال بجهازك عبر الكمبيوتر وتنفيذ الأوامر (مثل "Terminal" و "adb shell") أو تحرير الملفات (عبر SFTP و WinSCP و Cyberduck ، إلخ ...

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

5. SSLStrip لنظام Android

إنها أداة تلتقط صراحة حركة مرور HTTP على الشبكة ، وتراقب روابط HTTPS وعمليات إعادة التوجيه ، ثم تحول هذه الروابط إلى روابط HTTP مماثلة أو روابط HTTPS متجانسة مماثلة.

مطور:

مخفية عن الضيوف

مجاني

6. فك تجزئة

مخفية عن الضيوف

هو تطبيق أندرويد يسمح لك بكسر / فك تشفير التجزئة. يستخدم هذا التطبيق هجوم القاموس لكسر التجزئة. يدعم 10 وظائف تجزئة مختلفة مثل: MD2 و MD4 و MD5 و SHA1 و SHA-256 و SHA-384 و SHA-512 و Tiger و RIPEMD-128 و RIPEMD-160.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

7. Whatscan

إذا كنت تتساءل عن كيفية الاختراق حساب Whatsapp والتحكم في جميع الرسائل الواردة والصادرة لشخص تعرفه ، فما عليك سوى تجربته - تطبيق WhatsApp على الويب. ل تهكير واتس ابباستخدام هذا التطبيق ، يجب عليك أولاً الوصول فعليًا إلى جهاز الضحية ثم مسح رمز الاستجابة السريعة على الويب WhatsApp الخاص به / بها لتنشيط الخدمة. بخلاف تطبيقات الاختراق الأخرى التي تعمل بنظام Android ، لا يتطلب Whatscan حقوق الجذر لأن التطبيق يستخدم طريقة أصلية للوصول إلى WhatsApp (عبر موقع WhatsApp على الويب).

مطور:

مجاني

8.DriveDroid

باستخدام

مخفية عن الضيوف

يمكنك فتح أي جهاز كمبيوتر / كمبيوتر محمول محمي بكلمة مرور ببساطة عن طريق توصيل هاتف Android عبر USB.

يسمح لك DriveDroid بتشغيل جهاز الكمبيوتر الخاص بك من ملفات ISO / IMG المخزنة على هاتفك. إنه مثالي للاختبار توزيعات لينكسأو التمهيد الطارئ للنظام دون الحاجة إلى نسخ الصور المختلفة على أقراص مضغوطة أو إنشاء وسائط USB قابلة للتمهيد.

يتضمن DriveDroid أيضًا قائمة تمهيد سهلة حيث يمكنك تشغيل صور USB للعديد من أنظمة التشغيل من هاتفك (مثل Mint و Ubuntu و Fedora و OpenSUSE و Arch Linux). يتوفر حاليًا حوالي 35 نظامًا مختلفًا.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

السعر: مجاني +

9. PixelKnot: الرسائل المخفية

مخفية عن الضيوف

مخفية عن الضيوف

رسائل

مطور:

مخفية عن الضيوف

مجاني

10. NetCut

باستخدام

مخفية عن الضيوف

يمكنك اكتشاف جميع مستخدمي الشبكة في WIFI بسرعة ، حتى إذا كان هاتفك لا يحتوي على عنوان IP صالح أو لم يتصل بالإنترنت عبر شبكة wifi. طالما لديك أي اتصال WIFI ، سيعمل netcut. باستخدام هذا التطبيق ، يمكنك توصيل / فصل أي مستخدم للشبكة ، بما في ذلك الهاتف / xbox ، و softphone ، و PS3 ، و PS4 ، وما إلى ذلك.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

السعر: مجاني +

11. WIFI WPS WPA TESTER

هل تريد معرفة ما إذا كانت نقطة الوصول الخاصة بك عرضة لبروتوكول WPS؟

مخفية عن الضيوف

هو بالضبط التطبيق الذي تحتاجه. باستخدام هذا التطبيق ، يمكنك التحقق من الاتصال بـ AP باستخدام WPS PIN.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

12. تغيير جهاز MAC الخاص بي - Spoof Wifi MAC

المطارات أو محطات القطار أو المقاهي أو الفنادق ، تقدم جميع الأماكن العامة تقريبًا خدمة الواي فاي المجانية في الوقت الحاضر. لكن معظمهم يستخدمون حدودًا زمنية للتحكم في الاستخدام. لكن تغيير عنوان MAC الخاص بجهاز Android الخاص بك سيحل هذه المشكلة.

مخفية عن الضيوف

يمكنك بسهولة تغيير عنوان MAC الخاص بجهازك والاستمرار في استخدام شبكة Wi-Fi مجانية غير محدودة دون أي مشاكل.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

السعر: مجاني +

13. اتصال WPS

مخفية عن الضيوف

تساعدك على اختراق شبكات Wi-Fi التي لديها بروتوكول WPS. يركز التطبيق على التحقق مما إذا كان جهاز التوجيه الخاص بك عرضة لرقم التعريف الشخصي الافتراضي. تقوم العديد من أجهزة التوجيه بتثبيت نقاط الضعف الخاصة بها في هذا الجانب. باستخدام هذا التطبيق ، يمكنك التحقق مما إذا كان جهاز التوجيه الخاص بك ضعيفًا أم لا والتصرف وفقًا لذلك.

مخفية عن الضيوف

مطور:

مخفية عن الضيوف

مجاني

سنكمل قريبًا قائمة تطبيقات القرصنة لنظام Android من متجر play. الآن نلفت انتباهك إلى قائمة بالتطبيقات المتبقية المأخوذة من مصادر خارجية أخرى.

مخفية عن الضيوف

إنها أداة لنظام Android تساعد المستخدمين على تغيير / تزييف أجهزتهم التي تم تسجيلها كمستخدم جذر لأي جهاز آخر. يمكن لهذا التطبيق تحويل Nexus 7 بسهولة إلى ملفات سامسونج جالاكسي S3 في بضع ثوانٍ فقط. لا تحتاج حتى إلى إعادة التشغيل. يتيح لك هذا التطبيق أيضًا تثبيت التطبيقات غير المتوافقة أو المحظورة في بلدك دون أي مشاكل.

15. أندرات

مخفية عن الضيوف

(Android Remote Administration Tool) هو تطبيق عميل / خادم تم تطويره في Java Android من أجل جانب العميل و Java / Swing لجانب الخادم. من خلال الاستخدام الناجح لهذه الأداة ، ستتمكن من الحصول على المعلومات التالية من جهاز Android المستهدف: الحصول على جهات الاتصال (وجميع معلوماتهم) ، وضبط الهاتف ليهتز ، والحصول على سجلات المكالمات ، وفتح عنوان URL في المتصفح الافتراضي ، والحصول على الكل الرسائل ، وإرسال رسالة نصية ، ومعرفة المواقع عبر نظام تحديد المواقع / الشبكة ، وتتبع الرسائل المستلمة في الوقت الفعلي ، وبث الفيديو (من جانب العميل فقط) ، ومراقبة حالة الهاتف في الوقت الفعلي (مكالمة مستلمة ، ومكالمة صادرة ، ومكالمة فائتة ..) ، استخدم الكاميرا ... إلخ

16 واي فاي قتل

مخفية عن الضيوف

هو واحد من أفضل التطبيقاتاختراق wifi android: يتم استخدامه لمنع اتصال wifi للمستخدمين الآخرين من جهاز Android الخاص بك. كل ما عليك فعله هو تنزيل تطبيق android المذهل هذا على جهازك تليفون محمولويمكنك بسهولة فصل المستخدمين الآخرين عن شبكة wifi.

17. APK المفتش

مخفية عن الضيوف

يتعامل مع التحليل والتحول لتصور حزم Android المجمعة وكود DEX المقابل لها. يوفر APKInspector كلاً من ميزات التحليل والرسوم البيانية لتمكين المستخدمين من اكتساب فهم أعمق للتطبيقات الضارة.

18. زانتي

مخفية عن الضيوف

إنها مجموعة أدوات لاختبار اختراق الأجهزة المحمولة تتيح لمتخصصي الأمن تقييم مستوى التهديد لشبكة ما بنقرة زر واحدة. تسمح مجموعة أدوات الأجهزة المحمولة سهلة الاستخدام لمسؤولي أمن تكنولوجيا المعلومات بتقليد مهاجم ذي خبرة إلى حد ما لاكتشاف التقنيات الضارة التي يستخدمونها على نطاق واسع لاقتحام شبكة الشركة.

19 د - سبليت

DSploit عبارة عن مجموعة أدوات Android لتحليل الشبكة واختبار الاختراق. تتمثل مهمة dSploit في تزويد محترفي / هواة أمن تكنولوجيا المعلومات بالمجموعة الأكثر تقدمًا وكاملة من الأدوات لإجراء تقييمات أمان الشبكة على الأجهزة المحمولة.

بمجرد تشغيل dSploit ، يمكنك بسهولة مراقبة شبكتك ، وتحديد مضيفي نظام التشغيل الحي وتشغيل الخدمات ، والبحث عن نقاط الضعف المعروفة ، واختراق إجراءات تسجيل الدخول للعديد من بروتوكولات tcp ، وتنفيذ هجمات كلمة مرور man-in-the-middle (مع تقسيم البروتوكول العادي ) ، وإدارة حركة المرور في الوقت الفعلي ، وما إلى ذلك. وما إلى ذلك وهلم جرا.

20- اندوسيد

يستخدم AnDOSid لشن هجمات DoS من جهازك المحمول. تم تصميمه كأداة لاختبار الضغط ، لكنني متأكد من أنك تعلم أنه يمكن إساءة استخدام أي شيء ، حتى القلم. AnDOSid قوي للغاية لدرجة أنه يمكنك حتى استخدامه لإسقاط خوادم الويب.

21. اختراق برو

يستخدم Penetrate Pro لفك تشفير مفاتيح WPA / WEP لبعض أجهزة التوجيه ، مما يعني أنه يتم استخدامه لفك تشفير Wi-Fi. قد تحدد بعض برامج مكافحة الفيروسات هذا التطبيق كفيروس لأنه يستخدم بعض أذونات الأمان.

22. Nmap لأجهزة الأندرويد

مخفية عن الضيوف

(مخطط الشبكة) هو أداة فحص أمان مفتوحة المصدر تستخدم لاستكشاف الشبكة. إنه يعمل على كل من الهواتف الجذر وغير الجذر ، ولكن إذا كان جهازك يوفر حقوق المستخدم الجذر ، فستتمكن من الوصول إلى بعض الميزات الإضافية.

23Droid Pentest

مخفية عن الضيوف

تساعدك في العثور على جميع تطبيقات اختبار الاختراق والقرصنة لنظام Android ، حتى تتمكن من إنشاء منصة اختبار pentesting كاملة.

24. Faceniff

مخفية عن الضيوف

إنه تطبيق Android يسمح لك بالبحث عن ملفات تعريف جلسة الويب ومقاطعتها عبر شبكة WiFi التي يتصل بها هاتفك المحمول. يمكن اختطاف الجلسة فقط عندما لا تستخدم WiFi EAP ، ولكن يجب أن تعمل من خلال إحدى الشبكات الخاصة (Open / WEP / WPA-PSK / WPA2-PSK).

25. القرش

تم تصميم Shark بشكل أساسي لتتبع أنشطة الأجهزة الأخرى. تم تصميمه لموظفي المكتب ليكونوا قادرين على تتبع أنشطة أعضاء الفريق أو موظفي المكتب.

26 USB منظف

المهمة الرئيسية

مخفية عن الضيوف

هو الاستلام الصامت للمعلومات من الجهاز المستهدف الذي يعمل تحته نظام ويندوز 2000 أو أعلى ، بما في ذلك تجزئة كلمة المرور ، وأسرار LSA ، ومعلومات IP ، وما إلى ذلك. الجميل في الأمر أن الحمولة يمكن تشغيلها بصمت ودون تغيير النظام نفسه أو إعادة توجيه حركة مرور الشبكة ، مما يجعلها غير مرئية تقريبًا. إنه يلتقط جميع المعلومات الموجودة في ملف LOG المخزن على بطاقة sdcard الخاصة بك ويمكن مشاهدته في أي وقت.

27.واتس اب الشم

إذا كنت ترغب في تنزيل رسائل خاصة أو مقاطع فيديو أو تسجيلات صوتية لأصدقائك على WhatsApp الذين يستخدمون اتصال WiFi ، فسيكون هذا التطبيق هو التطبيق المناسب لك. الخيار الأفضل. يجب عليك بالتأكيد تجربتها.

28. WIBR Plus

WIBR Plus هو أحد تطبيقات القرصنة التي تعمل بنظام Android لاختبار أمان شبكات WPA / WPA2 PSK WiFi. هذا التطبيق يلتقط اختراق الشبكة اللاسلكية.

29- التطبيق

مخفية عن الضيوف

هو VM ( آلة افتراضية) تم تطويره بواسطة AppSec Labs. إنها منصة فريدة لاختبار أمان تطبيق الهاتف المحمول في بيئة Android ، وتتضمن أدوات متخصصة حصرية. AppUse kernel عبارة عن ذاكرة ROM خاصة بنظام Android "معادية" مصممة خصيصًا لاختبار أمان التطبيق وتحتوي على بيئة تشغيل معدلة تعمل فوق محاكي مخصص.

باستخدام تقنيات مختلفة من نوع rootkit ، تم إدخال العديد من الحيل والأساليب المختلفة في آلية kernel بحيث يمكن التحكم في التطبيق ومراقبته بسهولة باستخدام نظيره في سطر الأوامر المسمى "ReFrameworker". يتضمن AppUse كل شيء قد يحتاجه pentester لتشغيل واختبار تطبيق مستهدف: محاكي Android ، وأدوات المطور ، SDKs الضرورية ، decompilers ، disassemblers والمزيد.

30. كالي لينكس NetHunter

مخفية عن الضيوف

من مطوري أقوى هاكر نظام التشغيل Kali Linux - لديك منصة اختبار اختراق قوية ومحمولة ومنخفضة التكلفة. يتمتع NetHunter بكامل قوة Kali وهو يدعم Wireless 802.11 ، بنقرة واحدة تقوم بتثبيت MANA Evil Access Point بالإضافة إلى لوحة مفاتيح HID (تتيح لك شن هجمات على لوحة المفاتيح ضد الكمبيوتر الشخصي) ، إلى جانب هجمات BadUSB MITM.

31. Interceptor-NG

مخفية عن الضيوف

يكون أداة android للقراصنة. يمكن أن يساعدك على اعتراض وتحليل الاتصالات غير المشفرة عبر شبكة WiFi. فيما يلي الأشياء التي يمكنك القيام بها باستخدام Intercepter-NG: اعتراض الرسائل وتحليل حزم البيانات وجلسات الالتقاط واتصالات SSL Strip ومراقبة نشاط الويب المستهدف.

32. لاكي باتشر

مخفية عن الضيوف

إنها أداة رائعة لنظام Android تتيح لك إزالة الإعلانات وتغيير أذونات التطبيق والإنشاء النسخ الاحتياطيةواستعادة التطبيقات وتجاوز عمليات التحقق من الترخيص للتطبيقات الخاصة والمزيد. من أجل استخدام المجموعة الكاملة من الوظائف والميزات لهذا التطبيق ، ستحتاج إلى الوصول إلى الجهاز كمستخدم أساسي.

33. لعبة القاتل

تُستخدم Game Killer لاختراق وتغيير كمية العملات المعدنية والأحجار الكريمة في ألعاب الإنسان عن طريق الغش في تقنية تغيير الذاكرة. تم تنزيل Gamekiller أكثر من عشرة ملايين مرة في جميع أنحاء العالم ، مما يجعله أحد أكثر التطبيقات التي تم تنزيلها غير المتوفرة في تطبيقات جوجلمحل.

ومع ذلك ، لسنا متأكدين تمامًا من صحة بعض مصادر تنزيل هذا التطبيق ، لذلك نقوم بإدراج المصادر بشكل منفصل. يمكنك مشاهدته من خلال النقر على هذا

مخفية عن الضيوف

لذلك يمكنك تنزيل Gamekiller على مسؤوليتك الخاصة.

حسنًا ، انتهى كل شيء الآن. أنت الآن على دراية بما يكفي من تطبيقات اختراق Android لتحويل هاتفك الذكي إلى ملف مجموعة أدوات الهاكر الصغيرة.

إذا كان بإمكانك إضافة أي تطبيقات أخرى مفيدة لاختراق Android إلى قائمتنا ، فتأكد من إخبارنا في التعليقات وسنقوم بتحديث قائمتنا بمزيد من التطبيقات الرائعة قريبًا.

:جذر

وصف: البرنامج مزود بترسانة كبيرة من الوظائف اللازمة لاختراق الأجهزة المختلفة في النظام.

وظيفي:

مغير MAC- يغير عنوان MAC الخاص بك (لا يعمل دائمًا ، يعمل كثيرًا على Linux)

zTether- يسمح لك باعتراض ملفات تعريف الارتباط وتغيير الصور وإعادة التوجيه إلى مصادر أخرى واعتراض الصور التي تم تنزيلها بواسطة الضحية وما إلى ذلك. لكن الاختلاف الخاص هو أن الضحية هنا ستكون مرتبطة بك وليس بآخر موزع انترنت.

routerpwn.com- يعيد توجيهك إلى موقع Routerpwn 1.23.245 (ليس إعلانًا) ، والمخصص لكلمات المرور الافتراضية للعديد من أجهزة توجيه Wi-Fi.

مراقب واي فاي- يظهر كل شيء محولات WiFiضمن دائرة نصف قطرها مع مستوى الإشارة وتردد القناة.

خادم HTTP- يسمح لك بإنشاء نوع من المواقع المحلية حيث يمكنك إعادة توجيه ضحاياك.

مثال:

- مثال على zTetherبسيط جدًا ، يمكنك إنشاء نقطة اتصال Wi-Fi عبر هاتفك ويصبح كل مستخدم متصل بك ضحيتك تلقائيًا.

- حسنًا ، بشكل عام ، أنت وكذلك في DSploitيمكنك اعتراض ملفات تعريف الارتباط ، وما إلى ذلك. والمستخدمون المتصلون بآخر واي فاي هوت سبوت، ولكن بشرط أن تدخل فيه.

- وماذا عن الوصول إلى نظام الأجهزة المختلفة. المهمة الرئيسية زانتييتسلل إلى لوحة التحكم ، وحدة التحكم ، على وجه الدقة. في الصفحة الرئيسية زانتييمكنك تحديد جهاز متصل مثلك بشبكة Wi-Fi محددة. يوجد أيضًا على اليمين عدد المنافذ المفتوحة التي يمكنك اختراقها. هذا هو FTP و TelNet و SSH وأكثر من ذلك بكثير ، لكنك تحتاج إلى الاتصال بهم connectbot، والتي يمكن تنزيلها من متجر Play. أيضا عبر زانتييمكنك فحص الجهاز بحثًا عن ثقوب شائعة في النظام ، وما إلى ذلك.

تحميل: تنزيل zANTI 2.5.0

2)

connectbot

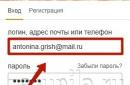

مطلوب للعمل: Android 1.6+

وصف: سيسمح لك هذا التطبيق بإدارة الجهاز من خلال وحدة التحكم في الأوامر وتنفيذ أوامر بسيطة مثل ipconfig وإعادة التشغيل وإعادة التشغيل والإغلاق. لا أستطيع أن أقول إن هذا اختراق ، لأنك تحتاج أولاً إلى العثور على منفذ مفتوح في الجهاز مع إمكانية الوصول إلى SHH أو TelNet ، ثم تخمين تسجيل الدخول وكلمة المرور الخاصة بلوحة الأوامر (تسجيل الدخول: كلمة مرور المسؤول: المسؤول / 0000 ). ولكن عندما تتمكن من الوصول إلى الجهاز ، يمكنك العبث.

وظيفي: SSH ، TelNet ، Local (لإدارة لوحة القيادة الخاصة بك)

مثال: اتصل بأي شبكة Wi-Fi ، ثم ابحث عن المنافذ الضعيفة ، ثم عبر connectbotالدخول من خلال منفذ مفتوح. إفتح أنت سطر الأوامرحيث يمكنك تنفيذ الأوامر القياسية.

ملحوظة:يمكنك أيضًا الاتصال بجهاز توجيه Wi-Fi نفسه وإعادة تشغيله. (الأمر: إعادة التشغيل)

تحميل: فارغ (متوفر بتنسيق متجر Play)

3) الرموز السرية

مطلوب للعمل: Android 4.0+

وصف: سيجد هذا البرنامج جميع الميزات المخفية لجهاز Android الخاص بك ، مما يتيح لك استخدام الوظائف السرية لبعض التطبيقات.

وظيفي: فارغ

مثال: أدخل التطبيق الرموز السرية، انقر فوق العصا السحرية في وسط الشاشة ، ثم تقوم بمسح جهازك وعرض قائمة بالتطبيقات المتاحة.

ملحوظة:يجد أيضًا ميزات مخفية لبرنامج Android الثابت نفسه.

تحميل: فارغ (متوفر بتنسيق متجر Play)

4) dSploit

مطلوب للعمل: ROOT ، BusyBox ، Android 4.0+

وصف: هذه مجموعة كاملة من الأشياء الجيدة المختلفة في تطبيق واحد. يوجد برنامج اعتراض لملف تعريف الارتباط وصورة اعتراضية ، معترض للتنقل في الموقع. ليس برنامجًا ، ولكنه كنز. يقوم التطبيق أيضًا بمسح الثغرات الأمنية ، وفي حالة وجود أي منها ، يمكنه هزةنظام الجهاز.

وظيفي:

شم بسيط - يسرق ملفات تعريف الارتباط

Password Sniffer - يسرق كلمات المرور

Session Hijacker - يسمح لك بمشاهدة المواقع التي يزورها الجهاز الذي تم التقاطه

Kill Connection "s - يقطع الاتصال بشبكة Wi-Fi

إعادة التوجيه - عمليات إعادة التوجيه إلى مواقع أخرى

استبدال الصور - يستبدل الصور بالصور التي تختارها

استبدال مقاطع الفيديو - يستبدل الفيديو بالفيديو الذي تختاره

Script Injection - يعرض رسالة عند الانتقال من موقع إلى آخر (بشكل قياسي)

عامل تصفية مخصص - مرشحات مواقع الويب

مثال: غائب

تحميل: تنزيل dSploit 1.1.3c (مقطوع)

5) WIBR +

مطلوب للعمل: لا شئ

وصف: هذا التطبيق ، باستخدام قاعدة بيانات كلمات المرور التي تم تنزيلها ، فقط وحشيكلمة المرور لشبكة Wi-Fi ، عندما تعثر على كلمة المرور ، ستعرضها أعلى جميع النوافذ. سيتم الإشارة إلى اسم الشبكة وكلمة المرور هناك. يمكنك تحميل قاعدة البيانات الخاصة بك أو استخدام تلك المثبتة مسبقًا.

مثال: أدخل التطبيق ، ثم انقر فوق "إضافة شبكة" ، حدد شبكة wifi، حدد المربعات بجوار قواعد بيانات كلمات المرور التي تريد تحديدها ويختار البرنامج كلمات المرور بنفسه.

تحميل: تنزيل WIBR + 2.2.0

6) WiFiKill

مطلوب للعمل: ROOT ، معالج محدد (قد لا يعمل مع Intel)

وصف: يمكن لهذا التطبيق تعطيل أي جهاز آخر متصل بشبكة Wi-Fi ، ويمكنه أيضًا اعتراض الصور والصفحات التي يزورها مستخدمو Wi-Fi حاليًا.

مثال: أنت جالس في مقهى يوجد فيه شبكة Wi-Fi مجانية ، على سبيل المثال ، تريد تنزيل لعبة ، ولكن بجانبك ، هناك أشخاص آخرون في المقهى يقومون أيضًا بتنزيل شيء ما ، تدخل التطبيق وتحول قبالة كل من يضايقك. تزداد السرعة الواردة ، وأنت سعيد بزيادة سرعة التثبيت لديك. كن حذرًا ، لأنه إذا لاحظ شخص ما أنك الوحيد الذي لديه إنترنت عاملة ، فمن الواضح أنه سيشك في شيء ما ...

تحميل: تنزيل WiFiKill 2.3.2

7) لعبة الوصي

مطلوب للعمل: ROOT (ليس دائمًا) ، Android 2.3.3+

وصف: يعمل هذا البرنامج على مبدأ محرك الغش ، كما يبحث عن الرقم الذي حددته ، وبعد ذلك يمكنك تغييره. يعمل التطبيق على اختراق الألعاب على جهاز Android.

مثال: تذهب إلى أي لعبة ، ثم تقوم بتشغيل GG وتضغط على "بحث" ، أدخل رقمًا ، وسيجده البرنامج ، ثم قم بتغييره إلى أي لعبة أخرى. انتهى ، يمكنك الآن الاستمتاع بالملايين في أي تطبيق.

تحميل: تنزيل Game Guardian 8.10.0

8) حرية

مطلوب للعمل: ROOT ، S-OFF (لهتك) ، Android 2.2+

وصف: يقوم البرنامج بحظر الاتصال بين خادم اللعبة وجهازك ، مما يسمح لك بإجراء عمليات شراء داخل اللعبة دون إنفاق فلس واحد.

مثال: اذهب إلى Freedom ، حدد تطبيقًا من بين التطبيقات المتوفرة في القائمة ، وانتظر بضع ثوانٍ ، ثم سيتم نقلك إلى التطبيق الذي تختاره ، وهناك تشتري بالفعل ما تريد من خلال Google Play.

تحميل:

يوم سعيد للجميع ، أنا مرة أخرى ، Survivor ، وما زلت أراجع البرامج المختلفة القائمة على نظام Android. في الآونة الأخيرة ، كان هناك العديد من البرامج الجديدة التي أود الكتابة عنها. كانت بعض البرامج المذكورة أعلاه موجودة من قبل ، ولكنها تستحق اهتمامك أيضًا.

1) زانتي

مطلوب للعمل

:جذر

وصف

: البرنامج مزود بترسانة كبيرة من الوظائف اللازمة لاختراق الأجهزة المختلفة في النظام.

وظيفي

:

مغير MAC- يغير عنوان MAC الخاص بك (لا يعمل دائمًا ، يعمل كثيرًا على Linux)

zTether- يسمح لك باعتراض ملفات تعريف الارتباط وتغيير الصور وإعادة التوجيه إلى مصادر أخرى واعتراض الصور التي تم تنزيلها بواسطة الضحية وما إلى ذلك. لكن الاختلاف الخاص هو أن الضحية هنا ستكون متصلة بك ، وليس بجهاز توجيه Wi-Fi آخر.

routerpwn.com- يعيد توجيهك إلى موقع على شبكة الإنترنت

(ليس إعلانًا) ، وهو مخصص لكلمات المرور القياسية للعديد من أجهزة توجيه Wi-Fi.

مراقب واي فاي- يعرض جميع محولات Wi-Fi في نصف قطرك مع قوة الإشارة وتردد القناة.

خادم HTTP- يسمح لك بإنشاء نوع من المواقع المحلية حيث يمكنك إعادة توجيه ضحاياك.

مثال

:

- مثال على zTetherبسيط جدًا ، يمكنك إنشاء نقطة اتصال Wi-Fi عبر هاتفك ويصبح كل مستخدم متصل بك ضحيتك تلقائيًا.

- حسنًا ، بشكل عام ، أنت وكذلك في DSploitيمكنك اعتراض ملفات تعريف الارتباط ، وما إلى ذلك. والمستخدمون المتصلون بنقطة Wi-Fi أخرى ، ولكن بشرط أن تصل إليها.

- وماذا عن الوصول إلى نظام الأجهزة المختلفة. المهمة الرئيسية زانتييتسلل إلى لوحة التحكم ، وحدة التحكم ، على وجه الدقة. في الصفحة الرئيسية زانتييمكنك تحديد جهاز متصل مثلك بشبكة Wi-Fi محددة. يوجد أيضًا على اليمين عدد المنافذ المفتوحة التي يمكنك اختراقها. هذا هو FTP و TelNet و SSH وأكثر من ذلك بكثير ، لكنك تحتاج إلى الاتصال بهم connectbot، والتي يمكن تنزيلها من متجر Play. أيضا عبر زانتييمكنك فحص الجهاز بحثًا عن ثقوب شائعة في النظام ، وما إلى ذلك.

تحميل

:

يجب عليك تسجيل الدخول لرؤية الروابط.

2)

connectbot

مطلوب للعمل

: Android 1.6+

وصف

: سيسمح لك هذا التطبيق بإدارة الجهاز من خلال وحدة التحكم في الأوامر وتنفيذ أوامر بسيطة مثل ipconfig وإعادة التشغيل وإعادة التشغيل والإغلاق. لا أستطيع أن أقول إن هذا اختراق ، لأنك تحتاج أولاً إلى العثور على منفذ مفتوح في الجهاز مع إمكانية الوصول إلى SHH أو TelNet ، ثم تخمين تسجيل الدخول وكلمة المرور الخاصة بلوحة الأوامر (تسجيل الدخول: كلمة مرور المسؤول: المسؤول / 0000 ). ولكن عندما تتمكن من الوصول إلى الجهاز ، يمكنك العبث.

وظيفي

: SSH ، TelNet ، Local (لإدارة لوحة القيادة الخاصة بك)

مثال

: اتصل بأي شبكة Wi-Fi ، ثم ابحث عن المنافذ الضعيفة ، ثم عبر connectbotالدخول من خلال منفذ مفتوح. سيكون لديك موجه أوامر حيث يمكنك تنفيذ الأوامر القياسية.

ملحوظة:

يمكنك أيضًا الاتصال بجهاز توجيه Wi-Fi نفسه وإعادة تشغيله. (الأمر: إعادة التشغيل)

تحميل

: فارغ (متوفر بتنسيق متجر Play)

3) الرموز السرية

مطلوب للعمل

: Android 4.0+

وصف

: سيجد هذا البرنامج جميع الميزات المخفية لجهاز Android الخاص بك ، مما يتيح لك استخدام الوظائف السرية لبعض التطبيقات.

وظيفي

: فارغ

مثال

: أدخل التطبيق الرموز السرية، انقر فوق العصا السحرية في وسط الشاشة ، ثم تقوم بمسح جهازك وعرض قائمة بالتطبيقات المتاحة.

ملحوظة:

يجد أيضًا ميزات مخفية لبرنامج Android الثابت نفسه.

تحميل

: فارغ (متوفر بتنسيق متجر Play)

4) dSploit

مطلوب للعمل: ROOT ، BusyBox ، Android 4.0+

وصف: هذه مجموعة كاملة من الأشياء الجيدة المختلفة في تطبيق واحد. يوجد برنامج اعتراض لملف تعريف الارتباط وصورة اعتراضية ، معترض للتنقل في الموقع. ليس برنامجًا ، ولكنه كنز. يقوم التطبيق أيضًا بمسح الثغرات الأمنية ، وفي حالة وجود أي منها ، يمكنه هزةنظام الجهاز.

وظيفي:

شم بسيط - يسرق ملفات تعريف الارتباط

Password Sniffer - يسرق كلمات المرور

Session Hijacker - يسمح لك بمشاهدة المواقع التي يزورها الجهاز الذي تم التقاطه

Kill Connection "s - يقطع الاتصال بشبكة Wi-Fi

إعادة التوجيه - عمليات إعادة التوجيه إلى مواقع أخرى

استبدال الصور - يستبدل الصور بالصور التي تختارها

استبدال مقاطع الفيديو - يستبدل الفيديو بالفيديو الذي تختاره

Script Injection - يعرض رسالة عند الانتقال من موقع إلى آخر (بشكل قياسي)

عامل تصفية مخصص - مرشحات مواقع الويب

مثال: غائب

تحميل:

يجب عليك تسجيل الدخول لرؤية الروابط.

5) WIBR +

مطلوب للعمل: لا شئ

وصف: هذا التطبيق ، باستخدام قاعدة بيانات كلمات المرور التي تم تنزيلها ، فقط وحشيكلمة المرور لشبكة Wi-Fi ، عندما تعثر على كلمة المرور ، ستعرضها أعلى جميع النوافذ. سيتم الإشارة إلى اسم الشبكة وكلمة المرور هناك. يمكنك تحميل قاعدة البيانات الخاصة بك أو استخدام تلك المثبتة مسبقًا.

مثال: تذهب إلى التطبيق ، ثم انقر فوق "إضافة شبكة" ، وحدد شبكة Wi-Fi ، وحدد المربعات مقابل قواعد بيانات كلمات المرور التي تريد تحديدها ، ويختار البرنامج نفسه كلمات المرور.

تحميل:

يجب عليك تسجيل الدخول لرؤية الروابط.

6) WiFiKill

مطلوب للعمل: ROOT ، معالج محدد (قد لا يعمل مع Intel)

وصف: يمكن لهذا التطبيق تعطيل أي جهاز آخر متصل بشبكة Wi-Fi ، ويمكنه أيضًا اعتراض الصور والصفحات التي يزورها مستخدمو Wi-Fi حاليًا.

مثال: أنت جالس في مقهى يوجد فيه شبكة Wi-Fi مجانية ، على سبيل المثال ، تريد تنزيل لعبة ، ولكن بجانبك ، هناك أشخاص آخرون في المقهى يقومون أيضًا بتنزيل شيء ما ، تدخل التطبيق وتحول قبالة كل من يضايقك. تزداد السرعة الواردة ، وأنت سعيد بزيادة سرعة التثبيت لديك. كن حذرًا ، لأنه إذا لاحظ شخص ما أنك الوحيد الذي لديه إنترنت عاملة ، فمن الواضح أنه سيشك في شيء ما ...

تحميل:

يجب عليك تسجيل الدخول لرؤية الروابط.

7) لعبة الوصي

مطلوب للعمل: ROOT (ليس دائمًا) ، Android 2.3.3+

وصف: يعمل هذا البرنامج على مبدأ محرك الغش ، كما يبحث عن الرقم الذي حددته ، وبعد ذلك يمكنك تغييره. يعمل التطبيق على اختراق الألعاب على جهاز Android.

مثال: تذهب إلى أي لعبة ، ثم تقوم بتشغيل GG وتضغط على "بحث" ، أدخل رقمًا ، وسيجده البرنامج ، ثم قم بتغييره إلى أي لعبة أخرى. انتهى ، يمكنك الآن الاستمتاع بالملايين في أي تطبيق.

تحميل:

يجب عليك تسجيل الدخول لرؤية الروابط.

8) حرية

مطلوب للعمل: ROOT ، S-OFF (لهتك) ، Android 2.2+

وصف: يقوم البرنامج بحظر الاتصال بين خادم اللعبة وجهازك ، مما يسمح لك بإجراء عمليات شراء داخل اللعبة دون إنفاق فلس واحد.

مثال: اذهب إلى Freedom ، حدد تطبيقًا من بين التطبيقات المتوفرة في القائمة ، وانتظر بضع ثوانٍ ، ثم سيتم نقلك إلى التطبيق الذي تختاره ، وهناك تشتري بالفعل ما تريد من خلال Google Play.

تحميل:

يجب عليك تسجيل الدخول لرؤية الروابط.